Security and Cryptography

分布式系统的安全问题

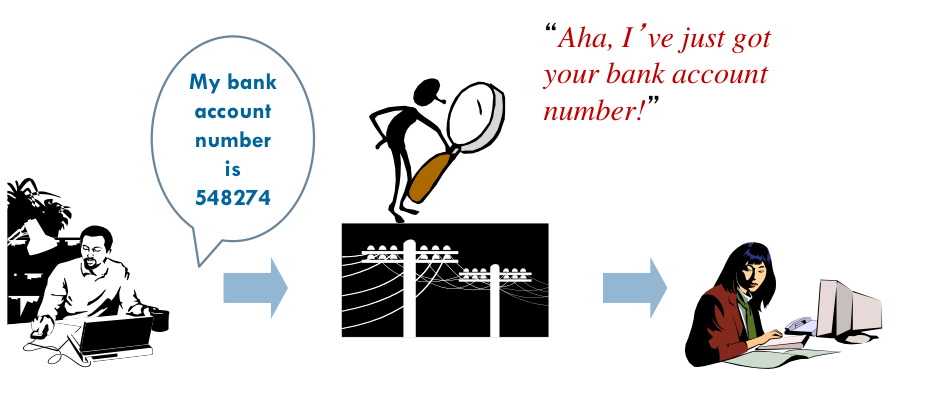

Eavesdropping(窃听)

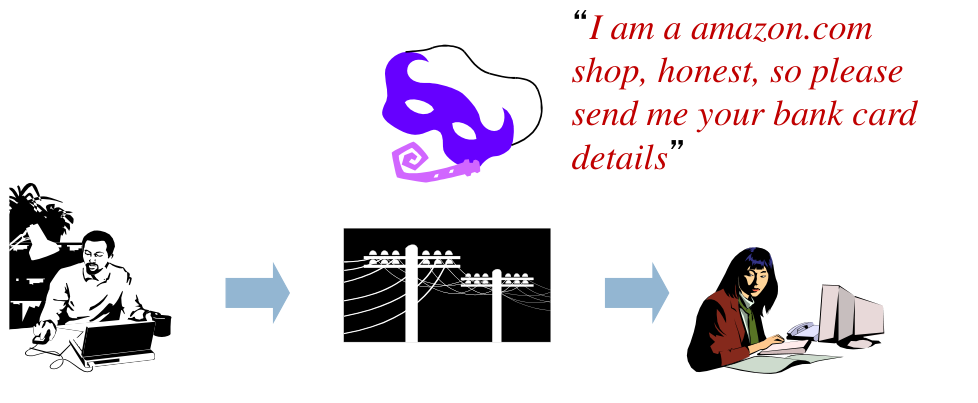

Masquerading(冒充)

假装成别人。

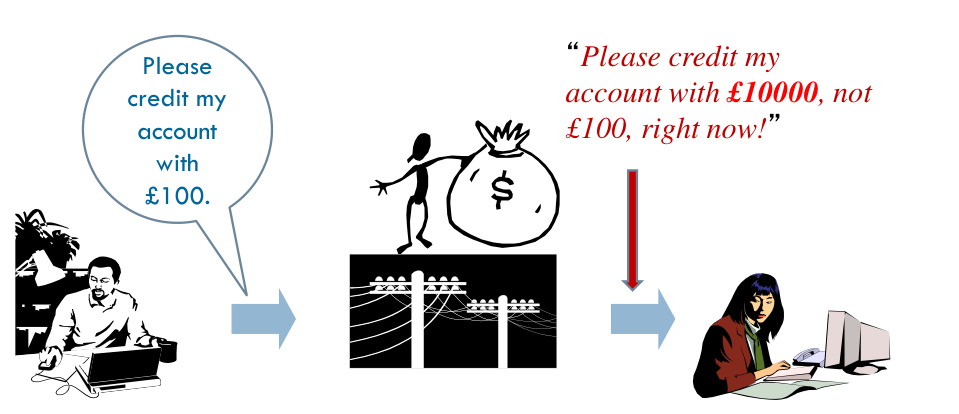

Tampering(篡改)

非法更改讯息或资料。

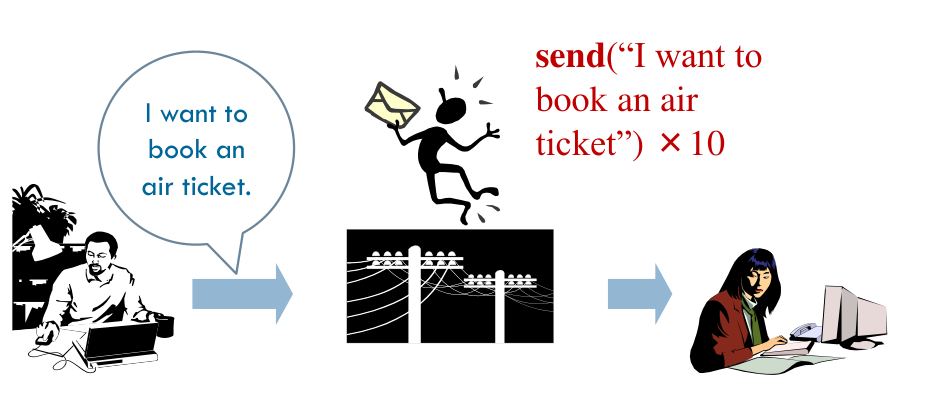

Replay attack 重放攻击

攻击者发送一个目的主机已接收过的包,来达到欺骗系统的目的,主要用于身份认证过程,破坏认证的正确性。

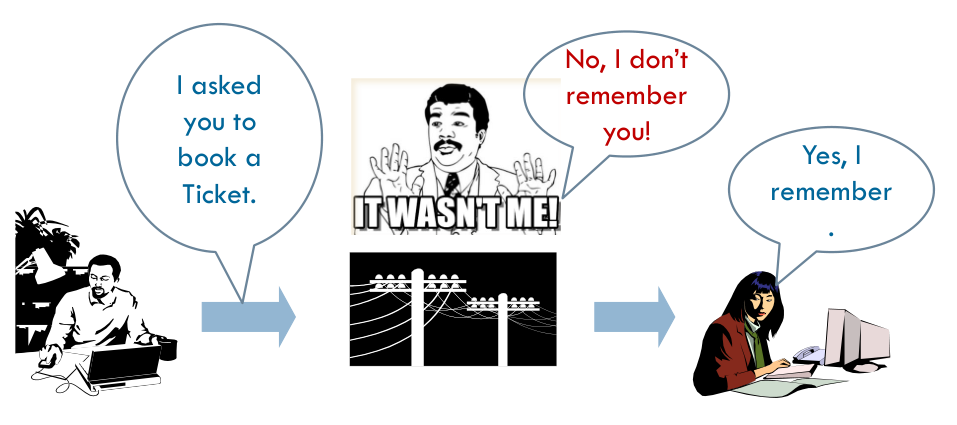

Repudiation(拒绝)

否认某事的真实性或有效性。

分布式系统的安全机制

- 加密

- 将正常文本转换为难以理解的代码。

- 实现消息的机密性。

- 认证

- 核实各方声称的身份。

- 现在主流的是OAuth2

- 数字签名

- 防止篡改

- 比较签名哈希值来证明消息的真实性。

- 授权

- 定义给定验证方的访问权限。

- eg, 只有CNSCC311的学生可以访问分布式系统模块的材料。

- 审核

- 用于分析安全漏洞。

- eg, 检查系统的哪个部分安全性最弱,所有人都遵守安全规定。

密码学的角色

加密图片的例子

FROM:https://github.com/Jinnrry/Jencryption

加密前:  加密后:

加密后: